Labyrinth partnerem Incident Busters Forum 2023

- Strona główna

- Aktualności

- Labyrinth partnerem Incident Busters Forum 2023

14Jul

W dniach 21-22 czerwca 2023 roku firma Labyrinth miała przyjemność udziału w pierwszej edycji wydarzenia Incident Busters Forum w Warszawie, gdzie nie zabrakło wykładów, dyskusji, gry decyzyjnej, warsztatów oraz wieczornego spotkania networkingowego.

Konferencja była adresowana do menedżerów bezpieczeństwa, ekspertów specjalizujących się w Threat Hunting, Threat Intelligence, Incident and Response Management oraz efektywności i organizacji SOC, a także do osób, które zajmują się szeroko pojętym cyberbezpieczeństwem.

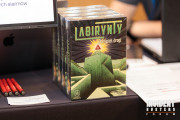

Pierwszego dnia specjaliści firmy Labyrinth zapoznawali na stoisku wystawienniczym uczestników z platformą decepcji Labyrinth, prezentując interfejs rozwiązania, przygotowane wabiki dla różnych usług i aplikacji oraz przykłady wdrożeń u klientów.

Drugiego dnia nasi eksperci Anastasiia Dorosh i Vladyslav Zakhozhai przeprowadzili wyjątkowe webinarium - dwugodzinne warsztaty, które obejmowało demonstrację siedmiu praktycznych przypadków dotyczących wykrywania opartego na decepcji w infrastrukturach IT i OT. To praktyczne podejście miało na celu poprawić umiejętności uczestników w zakresie cyberbezpieczeństwa i pozwolić im zrozumieć, w jaki sposób działają atakujący. Ostatecznie wiedza zdobyta podczas tych warsztatów może pomóc organizacjom poprawić ich bezpieczeństwo i lepiej bronić się przed cyberzagrożeniami.

Według Cybersecurity Ventures, prognozowana stopa wzrostu globalnych kosztów cyberprzestępczości szacowana jest na 15% rocznie w ciągu najbliższych pięciu lat. Oczekuje się, że do 2025 roku roczne koszty wyniosą 10,5 bln USD, w porównaniu do 3 bln USD w 2015 roku

Decepcja polega na stosowaniu wabików lub sfabrykowanych informacji w celu zmylenia cyberprzestępców. Odwraca to ich uwagę od prawdziwych zasobów, prowadząc do marnowania wysiłków atakujących, jednocześnie umożliwiając wykrycie ich obecności i stosowanych taktyk.

Platforma decepcji Labyrinth symuluje szeroki zakres rzeczywistych usług (poczta, aplikacje webowe, itp.). Dodatkowo system naśladuje łączność sieciową użytkownika oraz wszelkiego rodzaju wabiki (pliki, linki, klucze ssh, itp.), aby zwiększyć prawdopodobieństwo dostania się atakującego do symulowanych usług.

Do ochrony infrastruktury SCADA/OT opracowano nowe typy wabików, które mogą emulować interfejsy Web PLC oraz protokoły Siemens S7COMM, SNMP, Modbus. Dla ochrony IoT dodano imitację serwera MQTT.

W wydarzeniu wzięło udział ponad 100 uczestników jak analitycy, team liderzy, menedżerowie zespołów SOC i CERT, architekci bezpieczeństwa, dyrektorzy działów IT, a samo wydarzenie zostało bardzo wysoko przez nich ocenione.

Fotorelacja z Incident Busters Forum poniżej.